Citrix SD-WAN Centerとは、Citrix SD-WANの[MCN]と[Client]を一元管理できる製品です。大きな特徴は、ゼロタッチデプロイメント(ZTD)のような設定を自動で行ってくれる点にあります。もちろん、Azure Virtual WANへのVPN設定も自動で行ってくれるので、試したいと思います!

それでは、早速やってみよ~

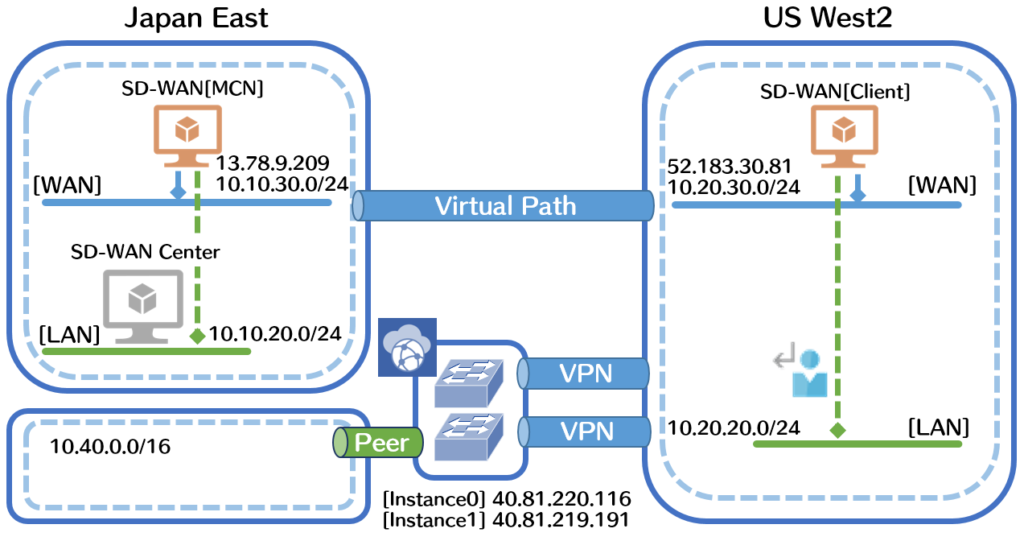

今回、目指す構成はコレ!!

※Citrix SD-WAN CenterからMCN,ClietnのManagement IPにポーリングをさせる必要があります。今回は、グローバルピアリングにて対処。

全体の流れ

Step1:Azure Virtual WANの作成 (Azure)

Step2:SD-WAN[Client]でのIntranet設定 (MCN)

Step3:Citrix SD-WAN Centerの作成

Step4:Citrix SD-WAN Centerのデバイス設定

Step5:Citrix SD-WAN CenterとMCNの接続設定

Step6:Citrix SD-WAN CenterとAzureの接続設定

※開始前にこちらの環境を構築しておいてください。

「Azure Virtual WAN 対応! NetScaler SD-WANを試す!」

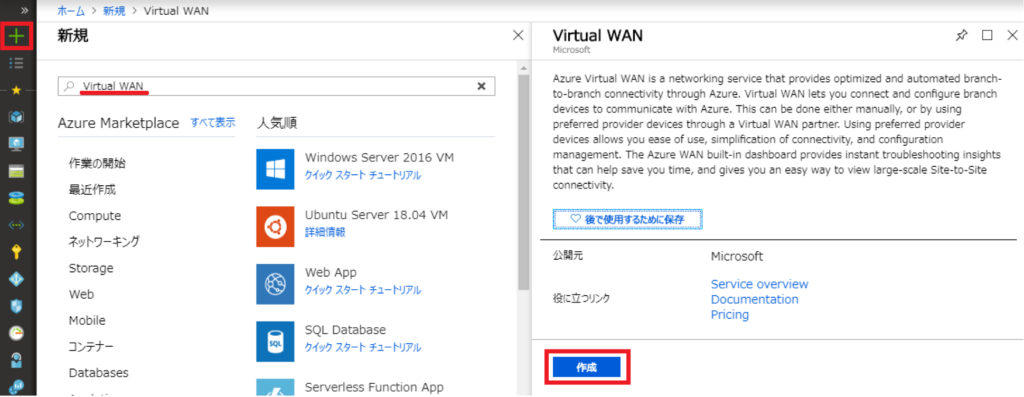

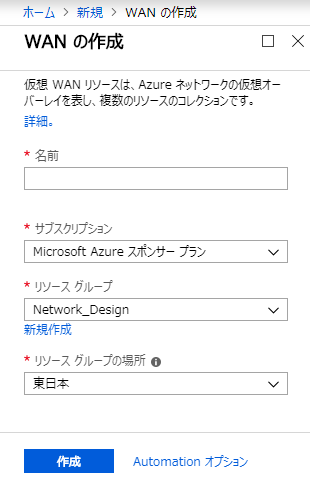

Step1:Azure Virtual WANの作成

[+新規]ー[検索:Virtual WAN]ー[Virtual WAN]を選択

名前:表示名

サブスクリプション:Azureサービスの提供範囲

リソースグループ:グループ名(複数のリソースを1つにグループ化する機能)

リソースの場所:デプロイするAzureのリージョン

一旦、終了です!

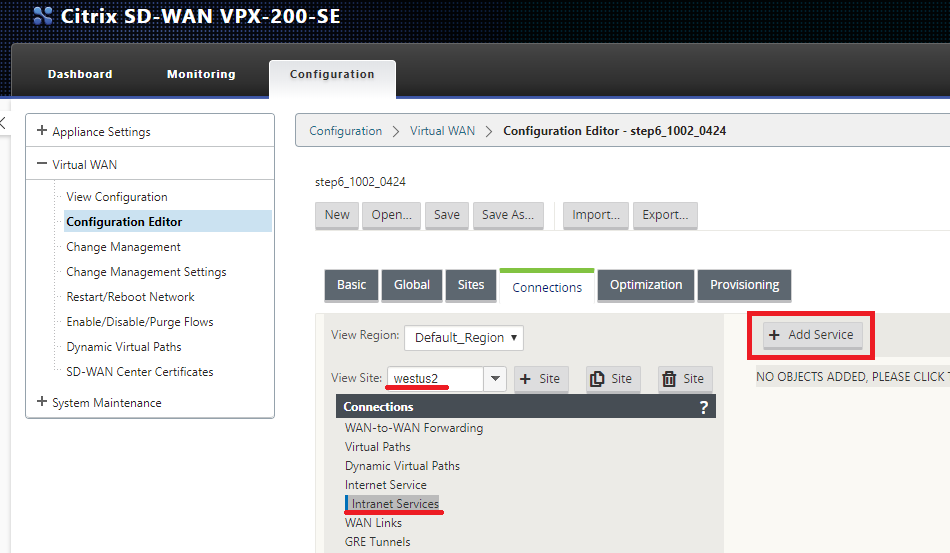

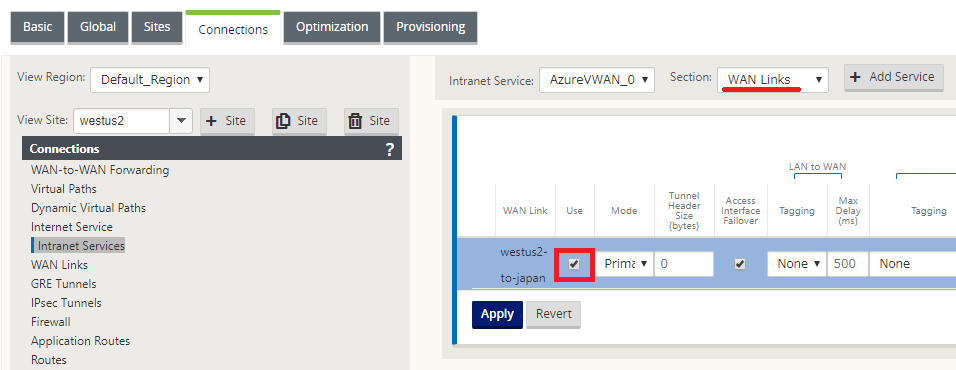

Step2:SD-WAN[Client]でのIntranet設定

[Configuration]ー[Virtual WAN]ー[Configuration Editor]

※設定を行うのは、Client側のみです。

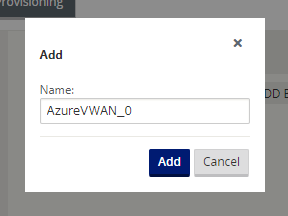

Azure Virtual WAN [Instance0]向けの設定

※同様に[Instance1]用も作成

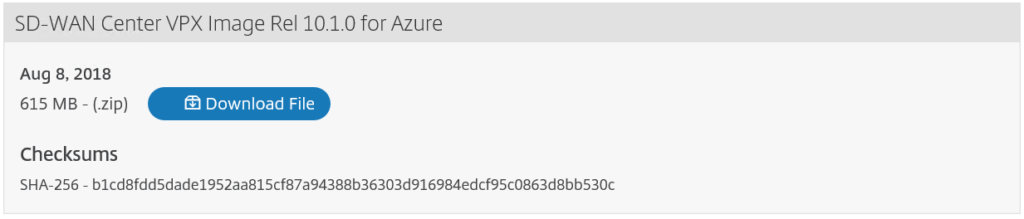

Step3:Citrix SD-WAN Centerの作成

Citrix SD-WAN Centerは、”VHD” 形式で提供されているので、ダウンロードします。

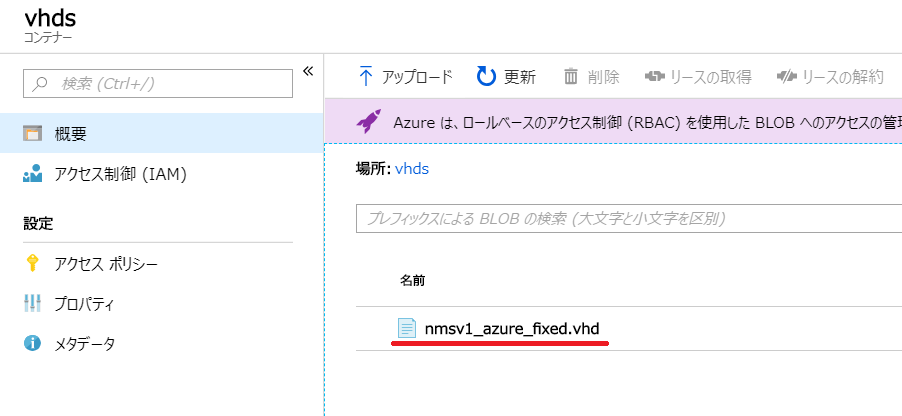

VHDファイルをBlobにアップロードします。

PowerShellを使って、VHDから仮想マシンを作成します。

$ResourceGroupName = “VWAN-Japan” ※配置するVNetが存在するRGを指定

$Location = “japaneast”

$VhdUri = “https://vwan01.blob.core.windows.net/vhds/nmsv1_azure_fixed.vhd”

$VmName = “SD-WAN_Center”

$VmSize = “Standard_D3_v2”

$VnetName = “vnet-japan”

$SubnetName = “LAN”

$PublicIpName = “SD-WAN_Center-PIP”

$Nic1Name = “SD-WAN_Center-NIC”

以下、流すだけ~

$Vnet = Get-AzureRmVirtualNetwork -ResourceGroupName $ResourceGroupName -Name $VnetName

$Subnet = Get-AzureRmVirtualNetworkSubnetConfig -Name $SubnetName -VirtualNetwork $Vnet

$VmConfig = New-AzureRmVMConfig -Name $VmName -VMSize $VmSize

$VmConfig = Set-AzureRmVMOSDisk -VM $VmConfig -VhdUri $VhdUri -Name “OSDisk” -CreateOption Attach -Linux -Caching ReadWrite

$Pip = New-AzureRmPublicIpAddress -ResourceGroupName $ResourceGroupName -Location $Location -AllocationMethod Static -IdleTimeoutInMinutes 4 -Name $PublicIpName

$Nic1 = New-AzureRmNetworkInterface -Name $Nic1Name -ResourceGroupName $ResourceGroupName -Location $Location -SubnetId $Subnet.Id -PublicIpAddressId $Pip.Id -NetworkSecurityGroupId $Nsg.Id

$Nic1 = Get-AzureRmNetworkInterface -ResourceGroupName $ResourceGroupName -Name $Nic1Name

$VmConfig = Add-AzureRmVMNetworkInterface -VM $VmConfig -NetworkInterface $Nic1

$VmConfig.NetworkProfile.NetworkInterfaces.Item(0).Primary = $true

New-AzureRmVM -ResourceGroupName $ResourceGroupName -Location $Location -VM $VmConfig -Verbose

完了するまで、20~30分間しばらく待機!

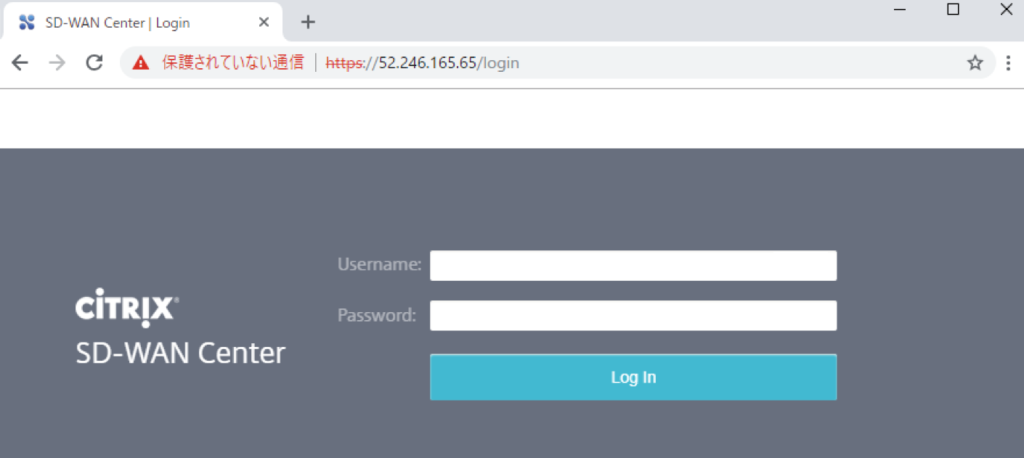

Step4:Citrix SD-WAN Centerのデバイス設定

ブラウザにて、Step3で作成した”PIP”(グローバルIP)にアクセス

※管理者アカウント Username:admin / Password:password

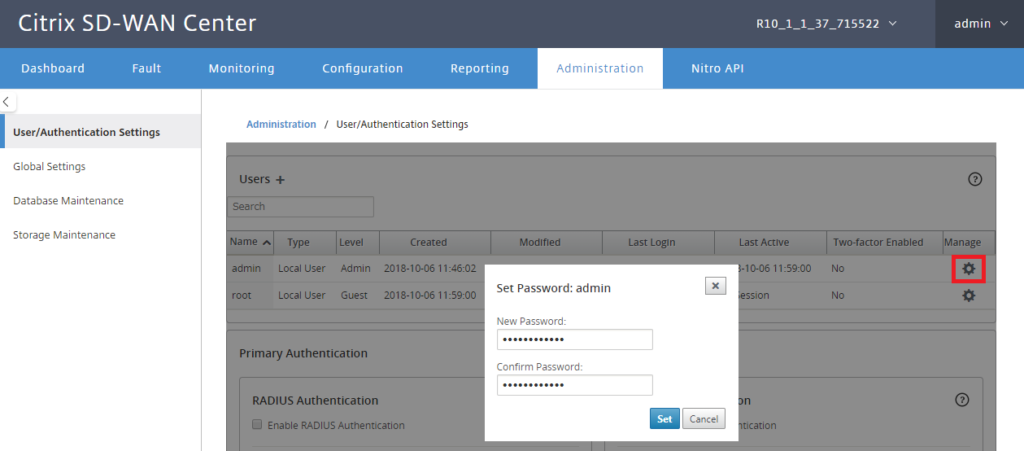

[Administration]ー[User/Authentication Settings]

※先ずは、管理者のパスワードを変更

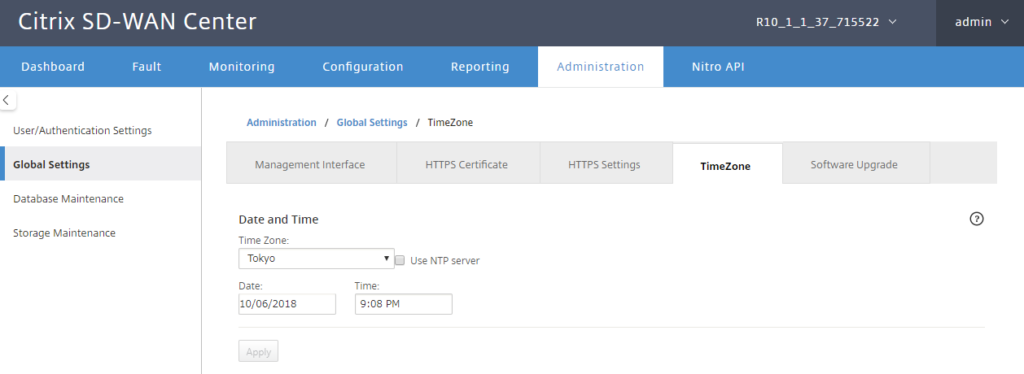

[Administration]ー[Global Settings]ー[TimeZone]

※デプロイしたリージョンの時刻に合わせる

Citrix SD-WAN Centerは、無償提供されているので、ライセンスは不要

Step5:Citrix SD-WAN CenterとMCNの接続設定

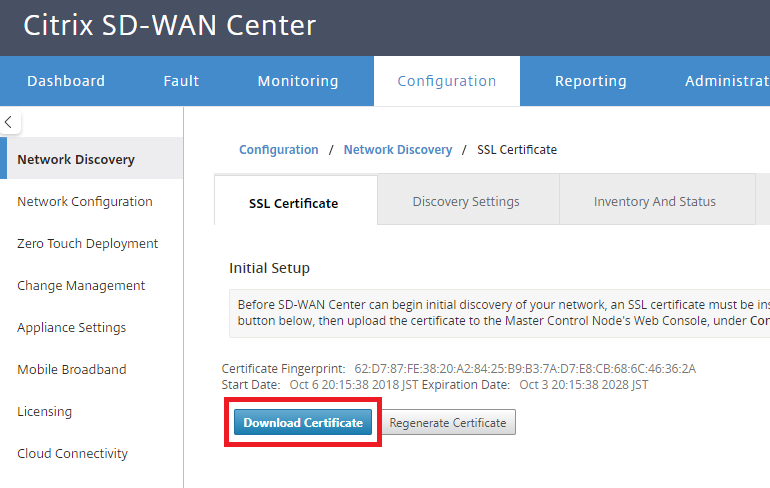

[Configuration]ー[Network Discovery]ー[SSL Certificate]

※証明書をダウンロード

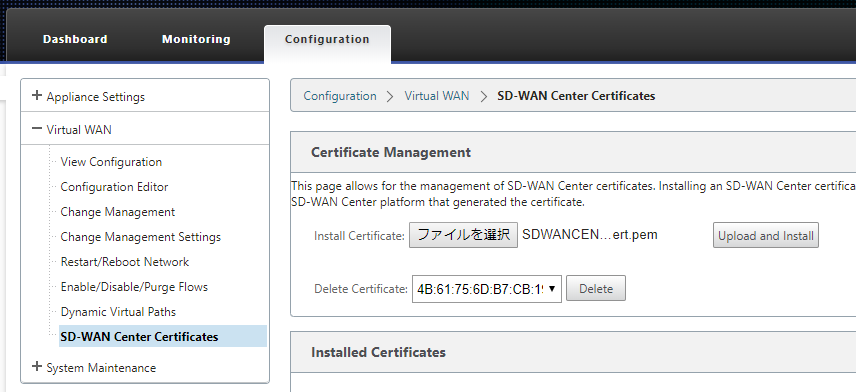

[Configuration]ー[Virtual WAN]ー[SD-WAN Center Certificates]

※SD-WAN(MCN)にて証明書をアップロード

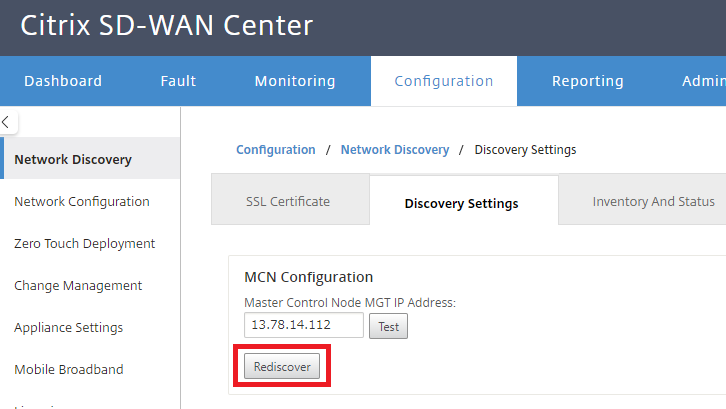

[Configuration]ー[Network Discovery]ー[Discovery Settings]

※MCNのManagement IPのどちらかを指定

プライベートIPで学習するので、[Center]~[MCN]がローカル通信できないと、[Applience error]となる。

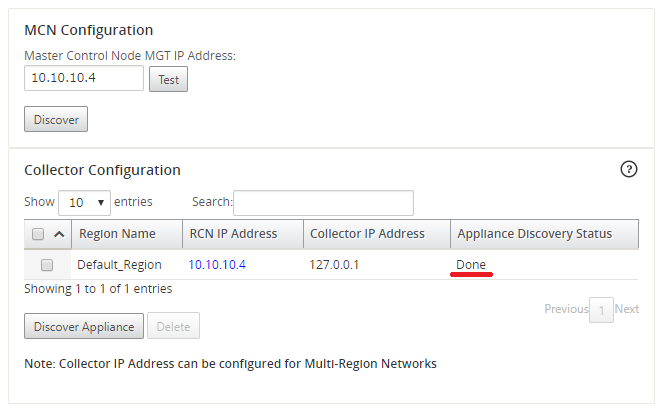

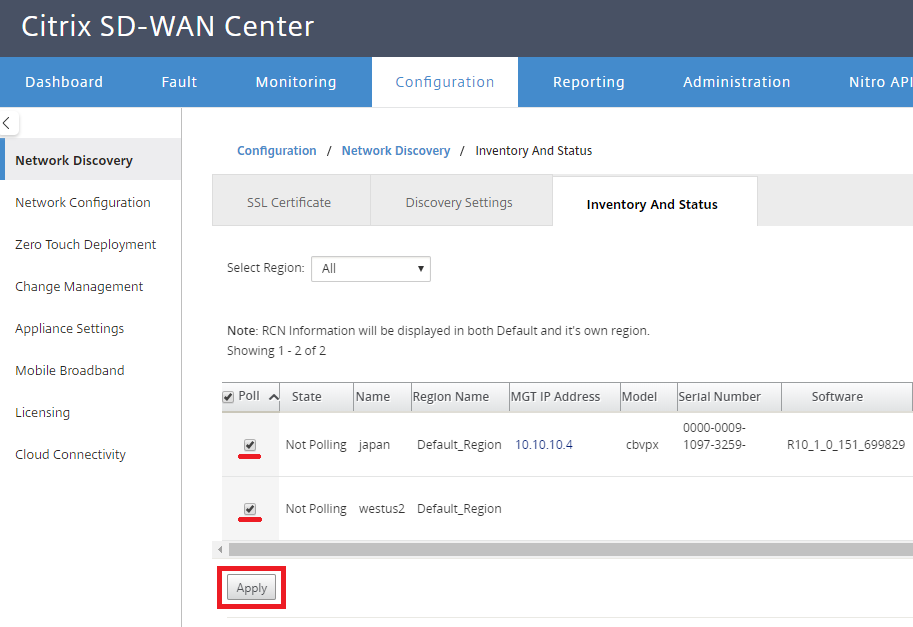

[Configuration]ー[Network Discovery]ー[Inventory And Status]

※ポーリング対象にチェックをいれる。

※[Center][MCN][Client]がローカル通信できる必要がある。

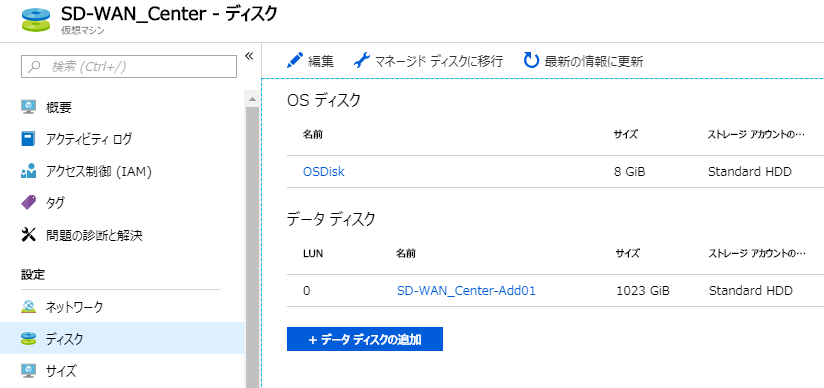

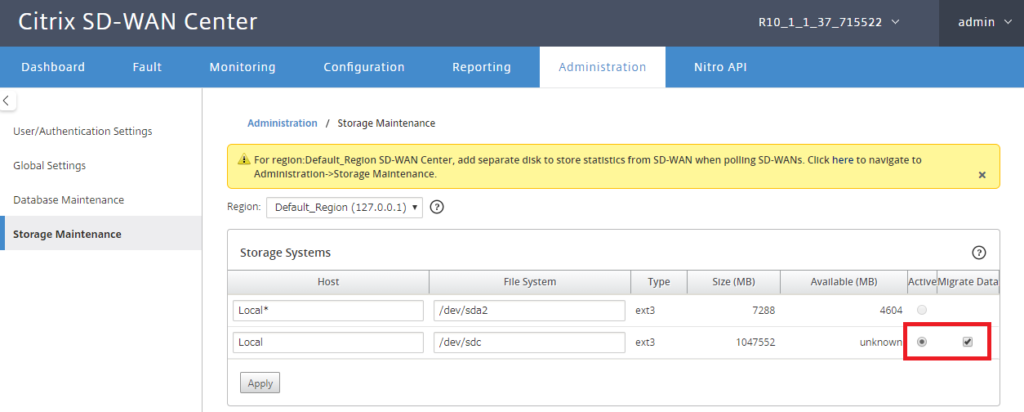

Citrix SD-WAN Center(仮想マシン)に、ディスクを追加

※初期ディスクは”8GB”しかなく、ポーリング情報を蓄積するには足りないので、大きなディスクに置き換えます。

※追加後、Citrix SD-WAN Center(仮想マシン)を再起動

[Administration]ー[Storage Maintenance]

※追加したディスクを有効化し、データを移行します。

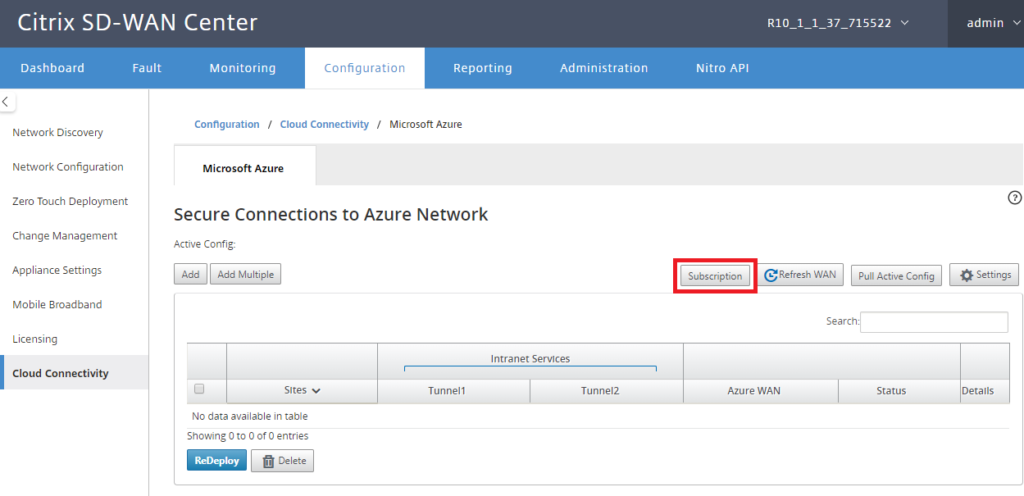

Step6:Citrix SD-WAN CenterとAzureの接続設定

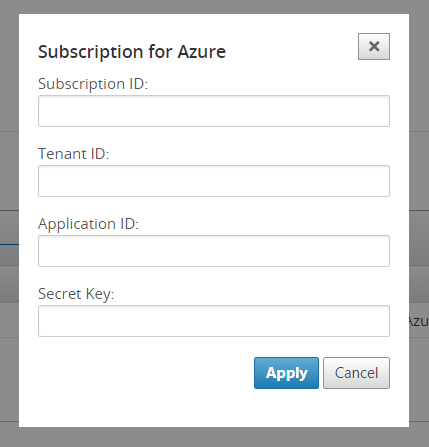

SD-WAN CenterからAzureリソースにアクセスするためには、下記情報が必要となります。

[サブスクリプションID / ディレクトリID / アプリケーションID / アプリケーションキー]

詳細は、「Horizon Cloud on Azure を構築する! 1/3」内の

[Step2:サービスプリンシパルの作成]をご覧ください。

[Configuration]ー[Cloud Connectivity]ー[Subscription]

※サービスプリンシパルを使いAzureと接続

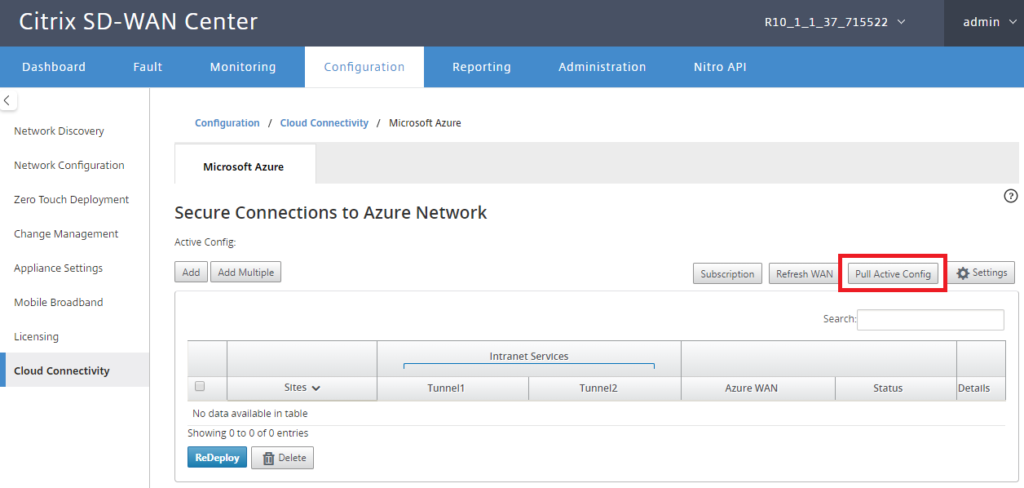

[Configuration]ー[Cloud Connectivity]ー[Pull Active Config]

※SD-WAN(MCN)から動作中の設定を読み込む

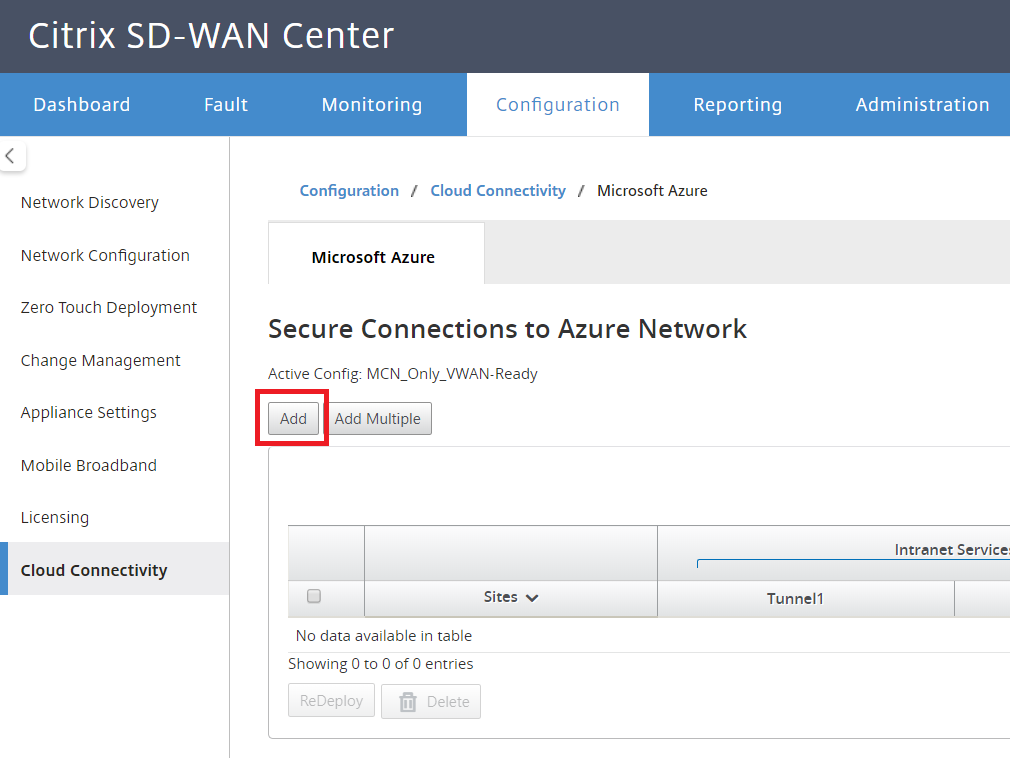

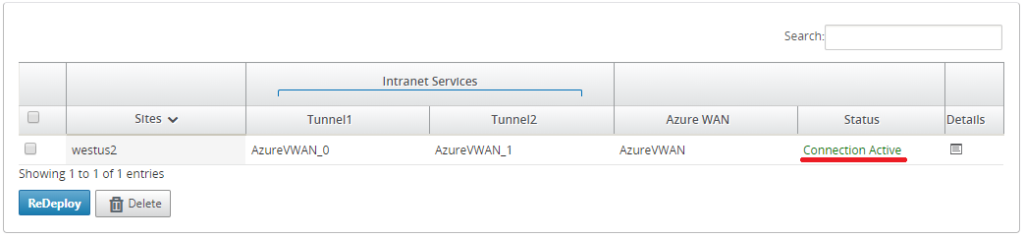

[Configuration]ー[Cloud Connectivity]ー[Add]

Sites:SD-WAN(Client)を指定

Tunnel1:Step2で作成した[Instance0]

Tunnel2:Step2で作成した[Instance1]

Azure WAN:Step1で作成したもの

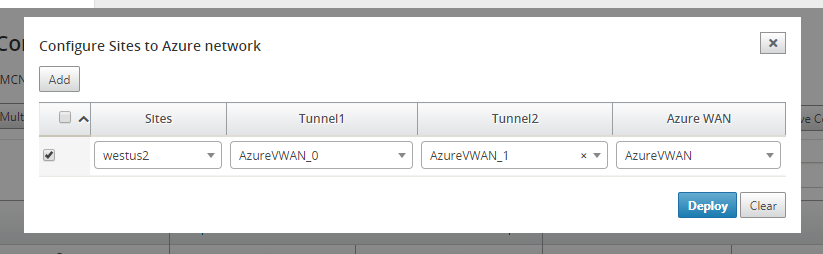

ステータス変遷

[Push Site Information]=Azure Virtual WANのサイトを作成中

[Waiting for VPN configuration]=Azure Virtual WANの関連付け待ち

[Tunnels Deployed]=SD-WAN(Client)のIPsec設定中

[Connection Active]=VPN完了

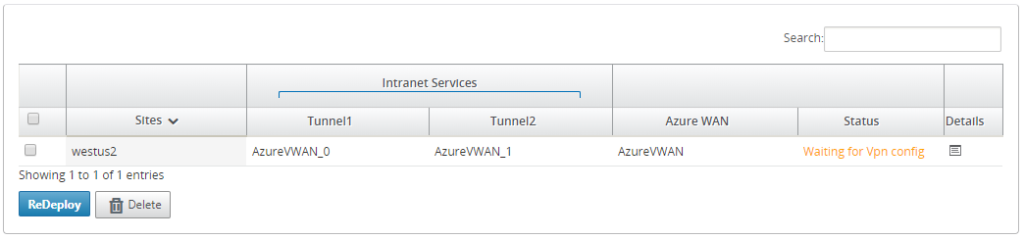

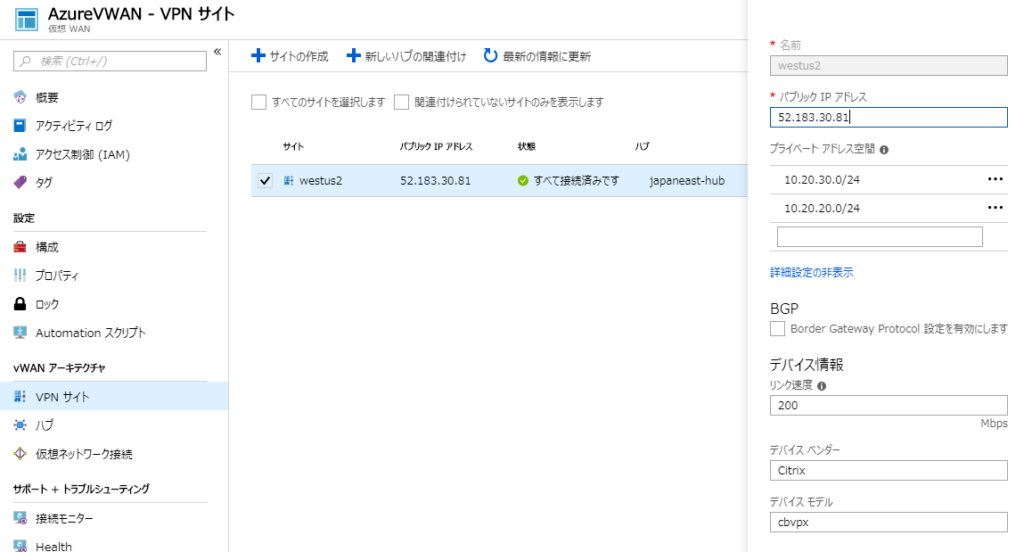

[Waiting for VPN configuration]で一時停止するので、手動で”関連付け”を行います。

Azureポータルー自動作成された[サイト]を選択ー[新しいハブの関連付け]

ハブ:作成したVirtual Hubから選択

PSK:IPsec用の共有鍵 ※5~128文字

ステータスが進み[Connection Active]となる。

※ステータスが[Tunnels Deployed]で止まる場合は、ポーリングの確認が必要です。

CenterからSD-WAN(Client)へのポーリングが失敗していると、トンネルの状態確認ができないため、ステータスが[Connection Active]にはなりません。ただし、通信はできます。

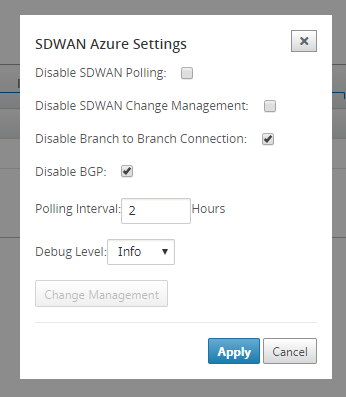

※失敗する場合は、[Setting]を下記のように設定してください。

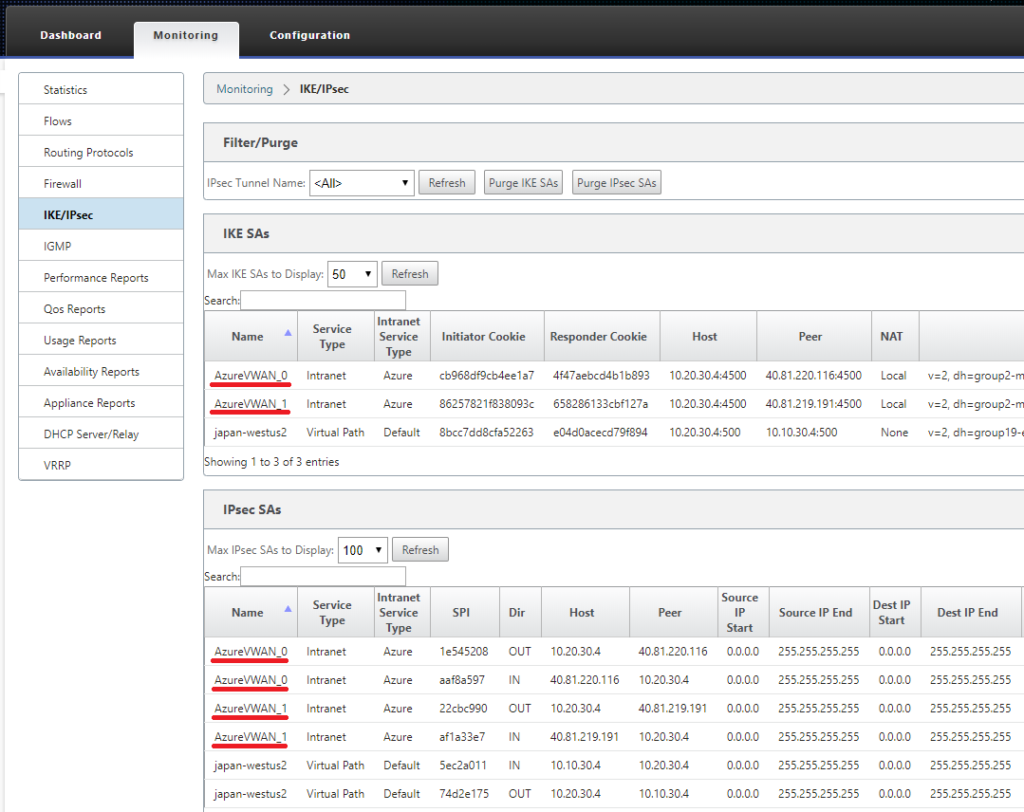

確認してみましょ~

サイト情報が自動で入力され、VPN接続されているのが確認できます。

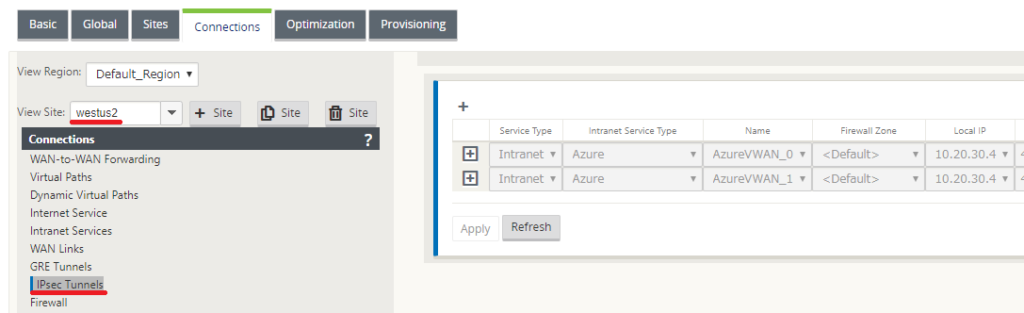

SD-WAN(Client)側にIPsec設定が自動入力されているのが確認できます。

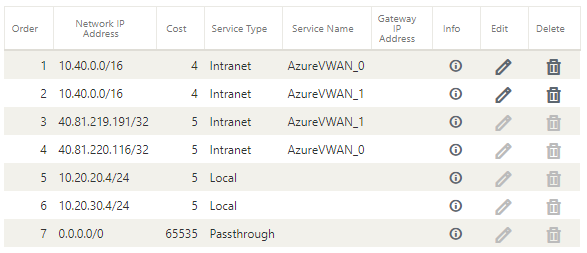

ルーティングテーブルにも自動でルートが追加さています。

Azure Virtual WAN~SD-WAN(Client)間の[IPsec]接続が確認できます。