ロールベースアクセス制御(RBAC)とは、

Azureポータルにサインインしたユーザーごとに、操作できる範囲を制限する事ができます。

※この機能を使う事で、部署単位などで運用管理をお任せする事ができます!

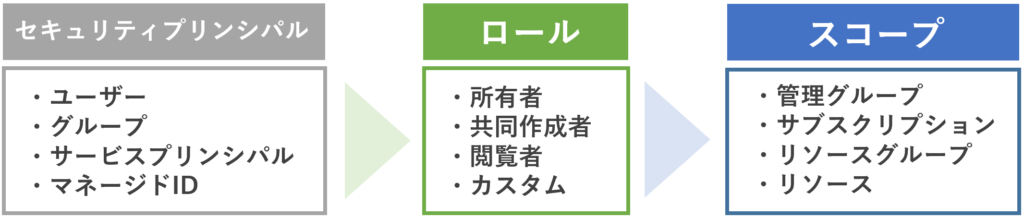

考え方は、とてもシンプル、3つのポイントを検討するだけです。

[だれ]:セキュリティプリンシパル

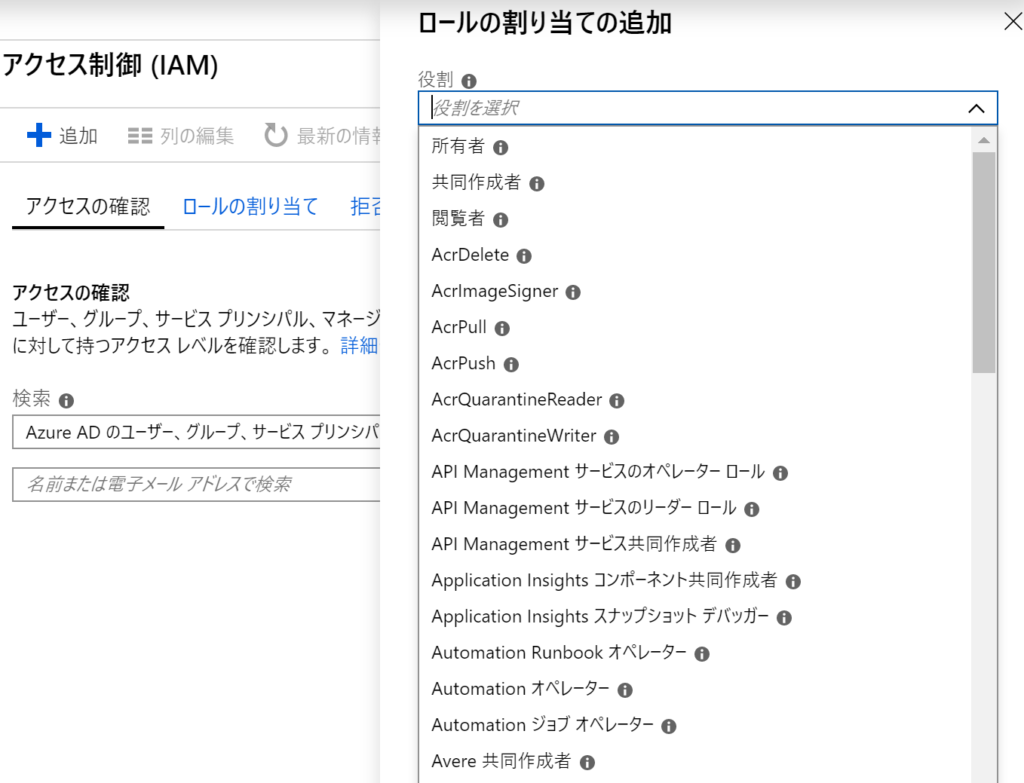

[どのような権限]:ロール

[どの箇所]:スコープ

例えば、[ユーザーA][閲覧者][サブスクリプション]と割り当てた場合、ユーザーAは、サブスクリプション全体を閲覧する事ができます。

[ユーザーA][閲覧者][リソースグループ]と割り当てた場合、適用されたリソースグループのみ閲覧する事ができます。

[ユーザーA][閲覧者][リソース(仮想マシン)]と割り当てた場合、適用された仮想マシンのみ閲覧する事ができます。

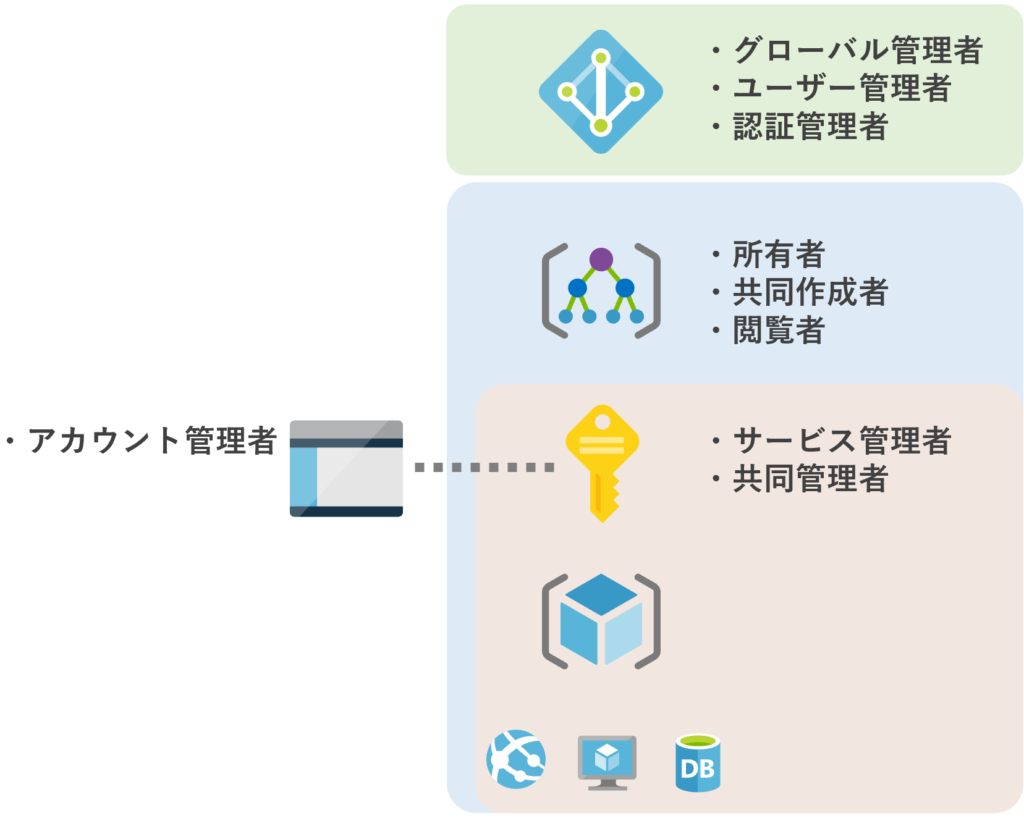

RBACの適用範囲をみてみましょう!

緑:Azure ADに対するロール

青:Azureリソースに対するロール ※[サブスク][リソースグループ][リソース]含む

赤:サブスクリプションのみに対するロール ※(旧)RBAC

※RBACの有効範囲は、青(赤含む)の範囲になります。

あわせて読みたい

「Microsoft Azure の管理者たち」

「Azure AD “ディレクトリ” と “サブスクリプション” の関係性」

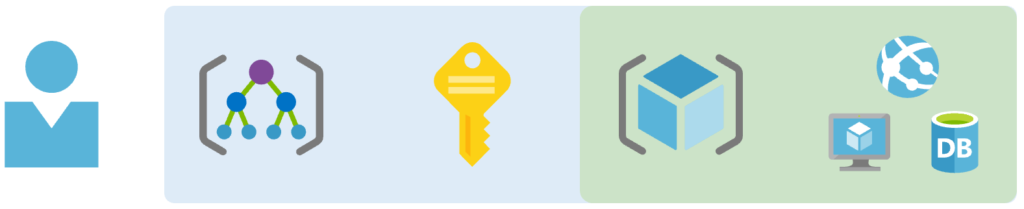

複数のロールを割り当てた場合の動作を見てみましょう!

青=所有者、緑=閲覧者 を割り当てた場合

この場合、すべて所有者ロールで動作します。

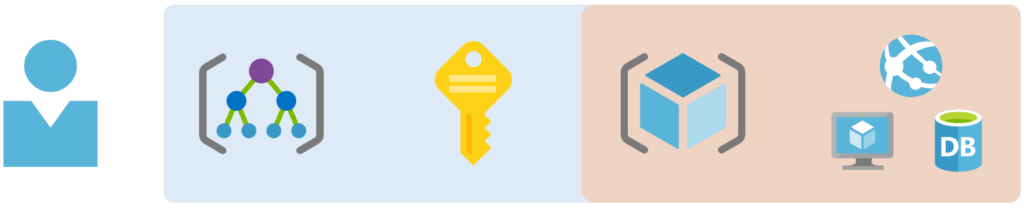

青=所有者、赤=拒否 を割り当てた場合

この場合、リソースグループ以下への権限はありません。

※拒否割り当ては「Azure Blueprints」で設定できます。

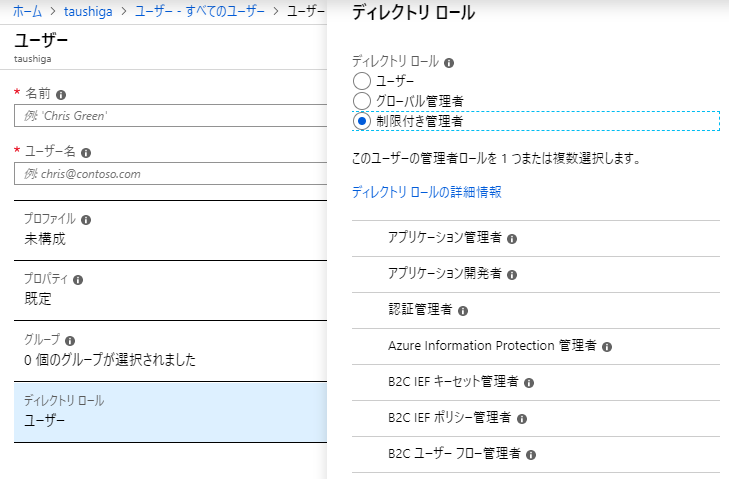

【Azure ADに対するロール設定】

[Azure Active Directory]ー[ユーザー]ー[新しいユーザー]を選択

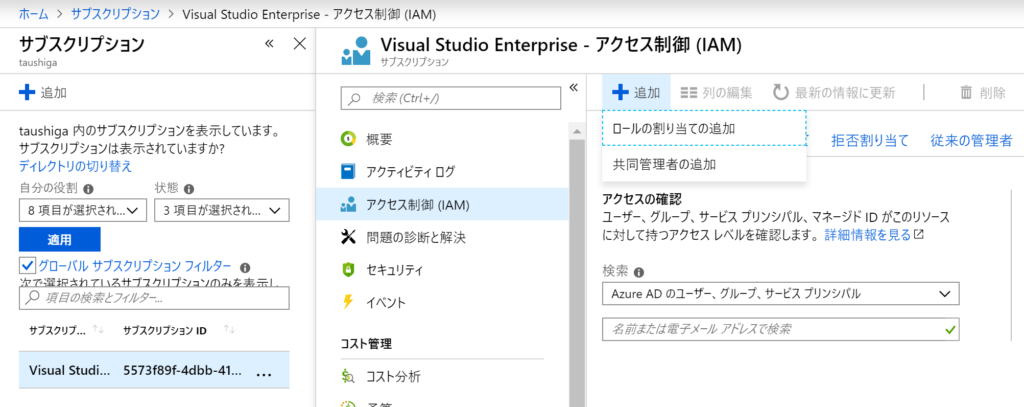

【サブスクリプションに対するロール設定】

(すべてのサービス)ー[サブスクリプション]ー[任意のサブスク]ー[アクセス制御]

[共同管理者の追加]を選択した場合 ※サブスクリプションのみ選択可

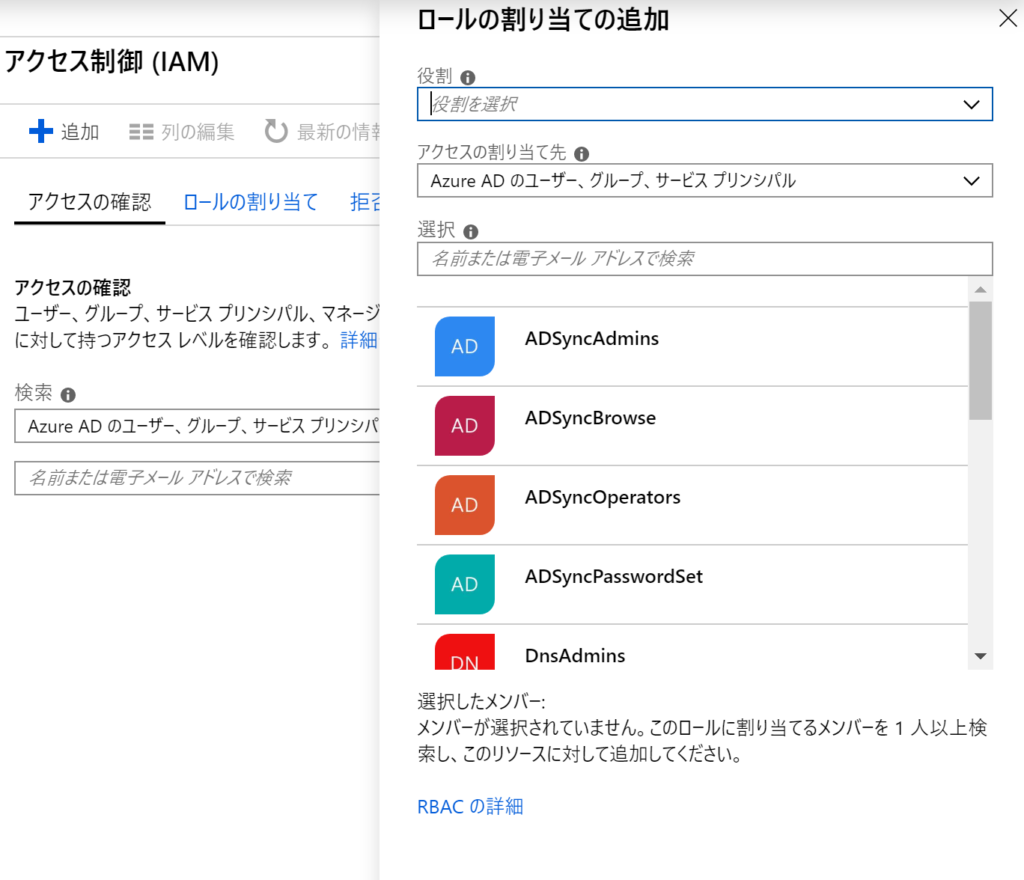

[ロールの割り当ての追加]を選択した場合 ※リソースグループ/リソースも同様

おまけ

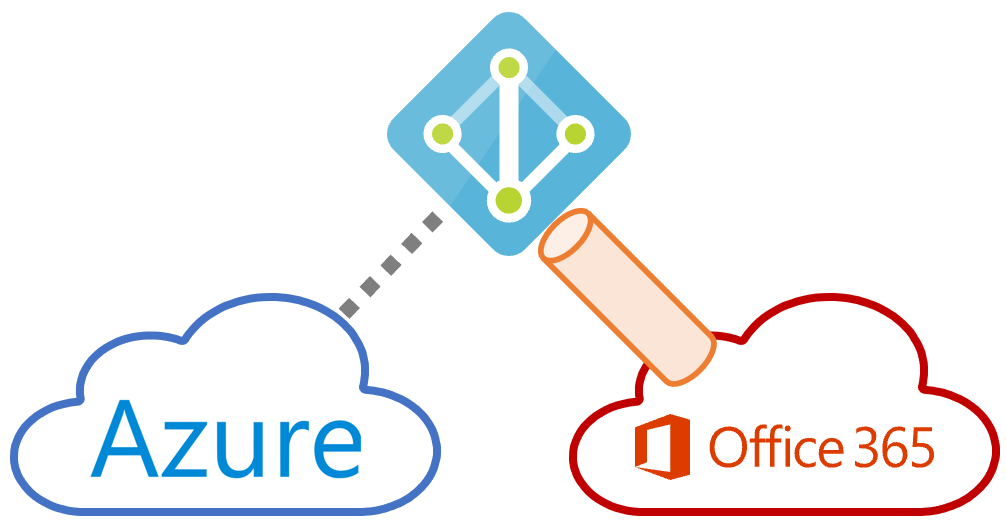

Azure AD は、[Azure]と[Office 365]のユーザーを同じ[ディレクトリ/テナント]で管理する事ができます。

Azure ADでのロール設定(グローバル管理者/ユーザー管理者/認証管理者)などは、

[Office 365]には影響がありますが、[Azure]には影響がありません。

※Azureリソースへの権限は付与されません。