VPNゲートウェイとは、Azure上のネットワーク(VNet)と他のネットワークをVPN(IPsec)で安全に接続するためのサービスです。

※こちらがお勧め「VPNゲートウェイの作成 [ポイント対サイト(P2S)] ~ARM編~」

Azureへの接続は下記のような方法があります。

・ポイント対サイト:PC(Win7以降)にクライアント証明書とVPNソフトをインストールし、VPNゲートウェイとVPN接続を行う。同時接続数128台

・サイト対サイト(IPsec):オンプレミス~VPNゲートウェイ間にてVPN接続

・サイト対サイト(専用線):オンプレミス~VPNゲートウェイ間を専用線で接続

・VNet 対 VNet (IPsec):VNet ~ VNet 間にてVPN接続

今回は、ポイント対サイト でのVPN接続を作成していきます!!

全体の流れ

Step1:「仮想ネットワーク」の作成

Step2:「証明書」の作成

Step3:「仮想ネットワーク ゲートウェイ」の作成

Step4:「クライアント証明書」と「VPNクライアント」のインストール

Step1:「仮想ネットワーク」の作成

前回記事を参照下さい。

Step2:「証明書」の作成

※事前に「makecert.exe」を準備してください。

ルート証明書を作成 ※作成した端末にインストールされます。

makecert.exe -sky exchange -r -n “CN=tushigami-RootCert” -pe -a sha1 -len 2048 -ss My “tushigami-RootCert.cer”

クライアント証明書を作成 ※作成した端末にインストールされます。

makecert.exe -n “CN=tushigami-ClientCert” -pe -sky exchange -m 96 -ss My -in “tushigami-RootCert” -is my -a sha1

ルート証明書に変数を指定 ※ルート証明書をテキストで開き、文字列を一行にして下さい。

$MyP2SRootCertPubKeyBase64 = “MIIDDjw ~省略~ Nh+AI”

ルート証明書とクライアント証明書を紐付ける

$p2srootcert = New-AzureRmVpnClientRootCertificate -Name tushigami-RootCert -PublicCertData $MyP2SRootCertPubKeyBase64

Step3:「仮想ネットワーク ゲートウェイ」の作成

作成した仮想ネットワーク(tushigami-vnet01)に変数を指定

$vnet = Get-AzureRmVirtualNetwork -Name tushigami-vnet01 -ResourceGroupName tushigami-group

作成した仮想ネットワーク(gatewaysubnet)に変数を指定

$subnet = Get-AzureRmVirtualNetworkSubnetConfig -Name “GatewaySubnet” -VirtualNetwork $vnet

パブリックIPを作成

$pip = New-AzureRmPublicIpAddress -Name tushigami-p2s -ResourceGroupName tushigami-group -Location japanwest -AllocationMethod Dynamic

仮想ネットワークとパブリックIPを変数でまとめる

$ipconf = New-AzureRmVirtualNetworkGatewayIpConfig -Name tushigami-gwipconf -Subnet $subnet -PublicIpAddress $pip

VPNゲートウェイを作成

New-AzureRmVirtualNetworkGateway -Name tushigami-GWp2s -ResourceGroupName tushigami-group -Location japanwest -IpConfigurations $ipconf -GatewayType Vpn -VpnType RouteBased -EnableBgp $false -GatewaySku Standard -VpnClientAddressPool “10.1.0.0/24” -VpnClientRootCertificates $p2srootcert

Step4:「クライアント証明書」と「VPNクライアント」のインストール

VPN接続を行う端末にて実行して下さい。※事前にクライアント証明書をインストールしておいて下さい

VPNクライアントのダウンロード

Get-AzureRmVpnClientPackage -ResourceGroupName tushigami-group -VirtualNetworkGatewayName tushigami-GWp2s -ProcessorArchitecture Amd64

下記のような結果を返すので、ブラウザにてアクセスしパッケージをダウンロード下さい。

“https://mdsbrketwprodsn1prod.blob.core.windows.net/cmakexe/3~省略~on=.exe”

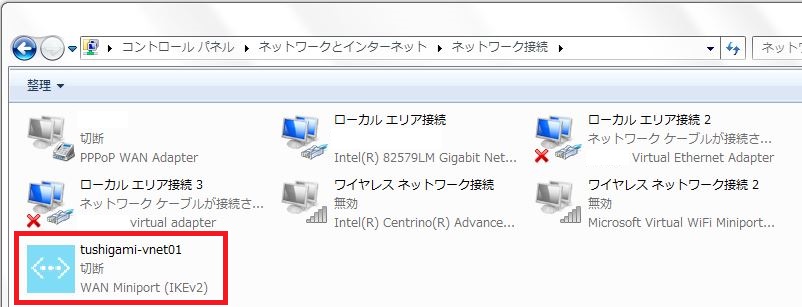

ダウンロードしたVPNクライアントを実行すると、VPNコネクタが作成されます。

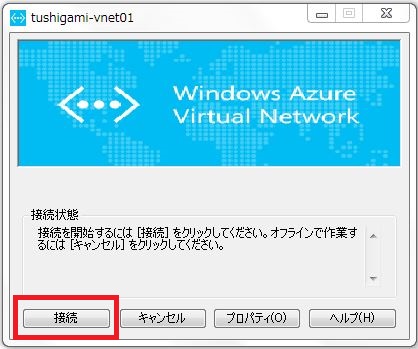

VPNコネクタを実行し、[接続]

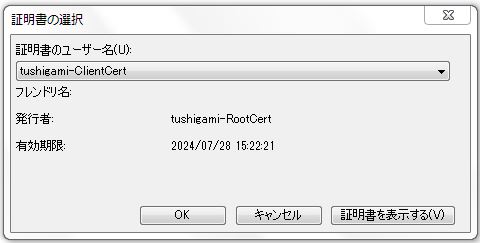

クライアント証明書を選択し、[OK]

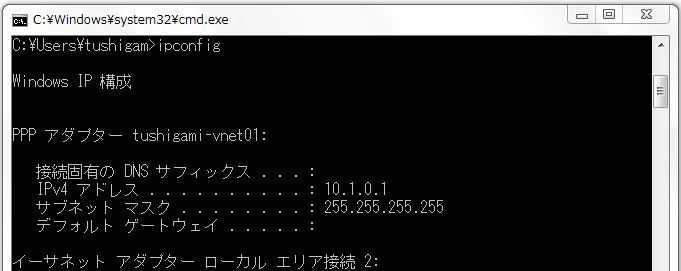

接続完了!! VPN用のIPアドレスを取得し接続が確認できました。

クライアント証明書の失効方法

先ずは、失効させたいクライアント証明書の拇印を取得します。

※別の端末に同じクライアント証明書をインストールした場合も拇印は同じになります。

失効リストに拇印を追加

Add-AzureRmVpnClientRevokedCertificate -VpnClientRevokedCertificateName tushigami-PC -VirtualNetworkGatewayName tushigami-GWp2s -ResourceGroupName tushigami-group -Thumbprint 5323c1e68bfa660a0ef6f7ca26d0f6b1b47e2e56

失効リストの確認

Get-AzureRmVpnClientRevokedCertificate -VirtualNetworkGatewayName tushigami-GWp2s -ResourceGroupName tushigami-group

![VPNゲートウェイの作成 [ポイント対サイト(P2S)] ~ARM編~](https://www.cloudou.net/wp-content/uploads/2019/04/vpn008-100x100.png)

![VPNゲートウェイの作成 [VNet対VNet (V2V)]](https://www.cloudou.net/wp-content/uploads/2016/10/vnet007-1.jpg)